こんにちは!

今回の記事はたみさんがお送りします。

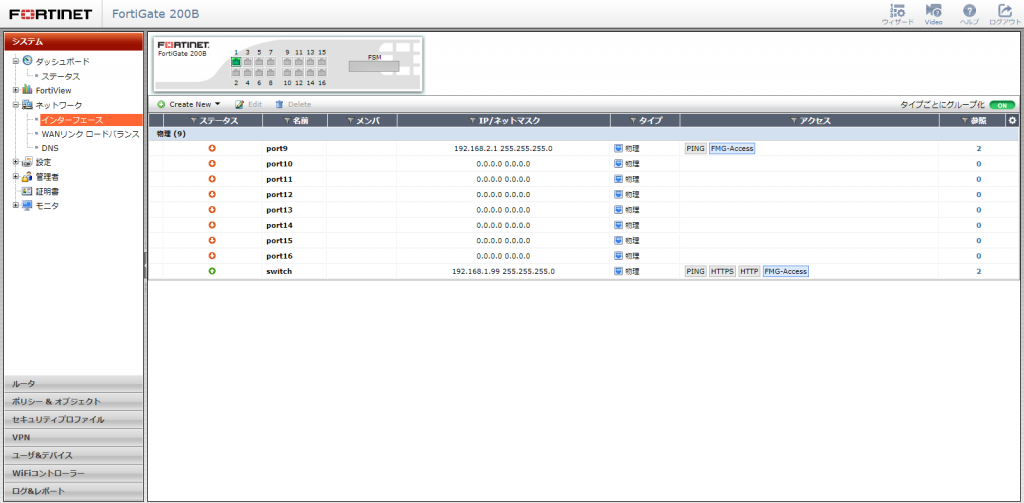

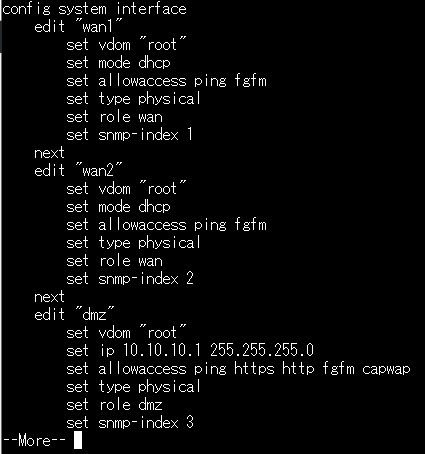

現在、N社のネットワーク構築案件で使われるTeraTermのマクロについて

説明・紹介をしていきます。

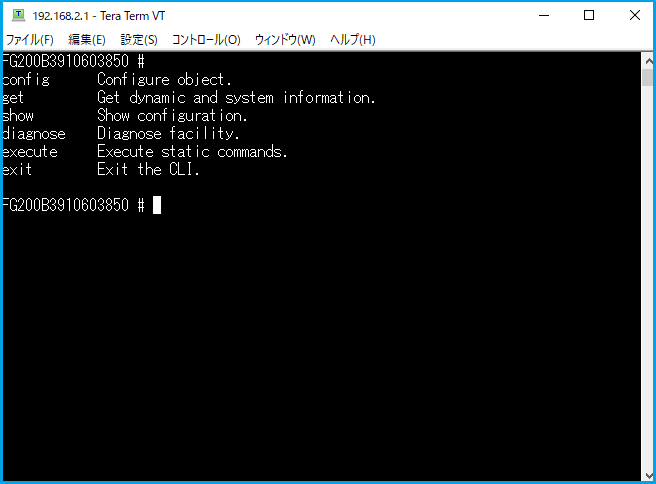

そもそもTeraTermのマクロとは

ttlという拡張子を持ったファイルを使い

ttlファイルの中に、TeraTermのコマンドを記述することで

自動的にそのコマンドを打ってくれる機能です。

次にTeraTermのマクロはどんなことに使えるのか

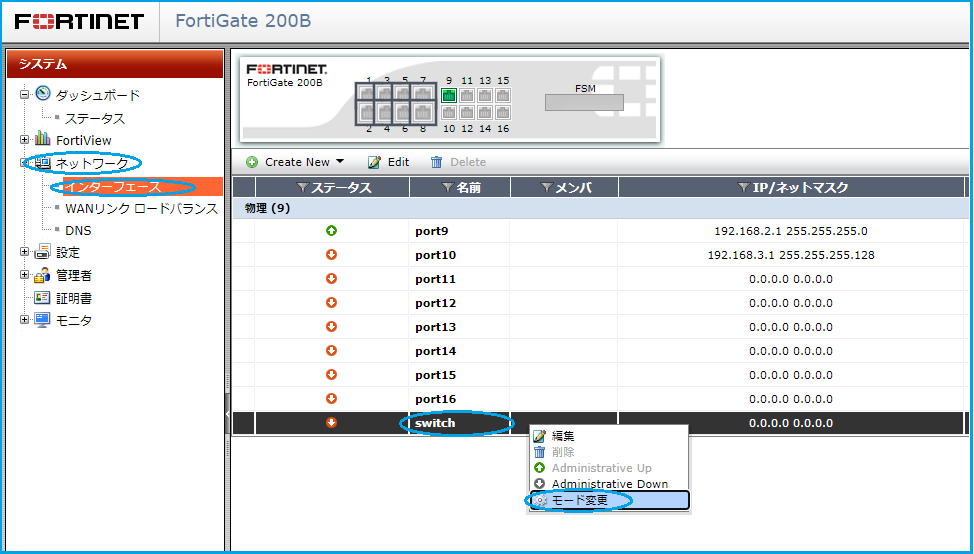

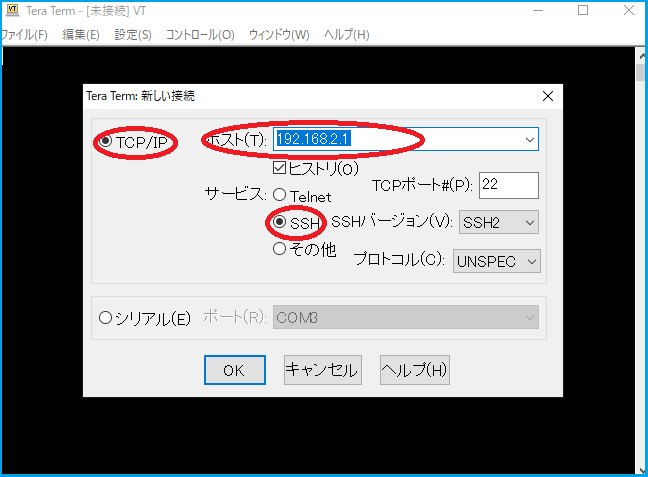

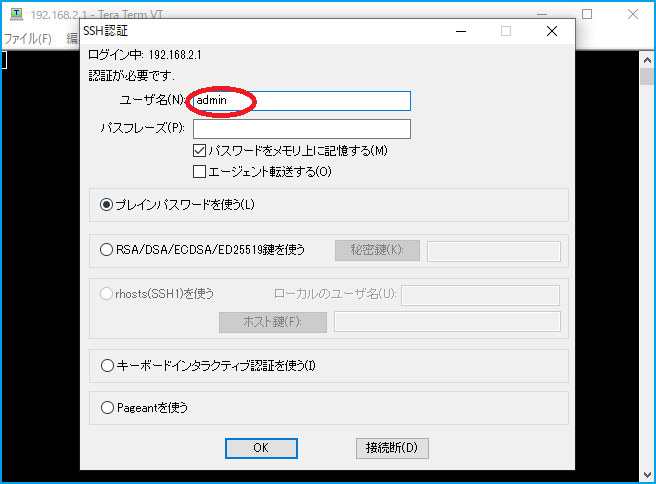

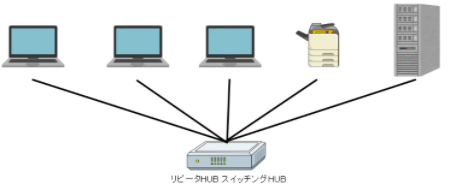

1.SwitchやRouterなどの機器にログインをすることができます。

その為、機器のIPアドレスやパスワードを打ったりする必要がなくなり

便利になります。

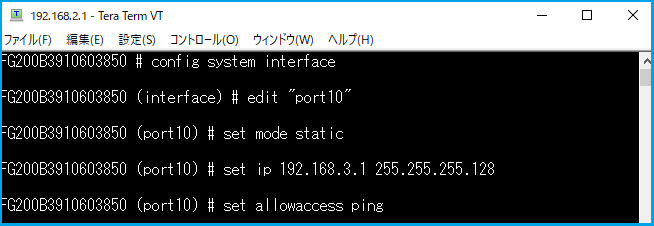

2.コマンドを自動で打ってくれる為、ログを取る作業やコマンドを打つ作業などが

簡略化し、作業時間の短縮に繋がります。

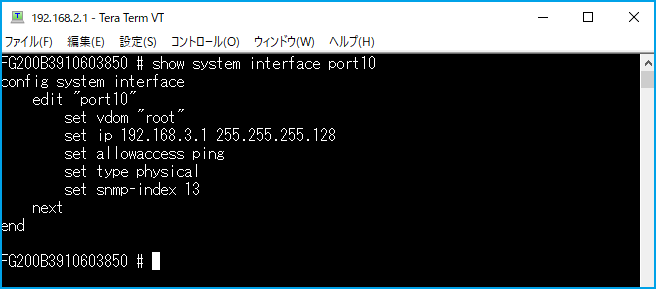

3.2でも軽く触れましたが、ログなどをメモ帳に名前込みで自動的に作ってくれます。

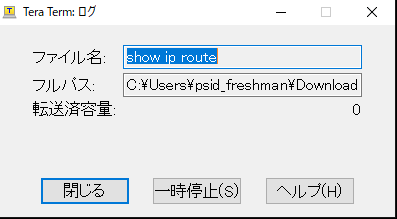

例えば、【show ip route】が記された.ttlファイルをマクロで読み込むと

【show ip route】のコマンドを自動で打ってくれて

【show ip route】の内容が記されたメモ帳を作ってくれる。

※複数のコマンドでも、一個一個メモ帳を作ってくれるので

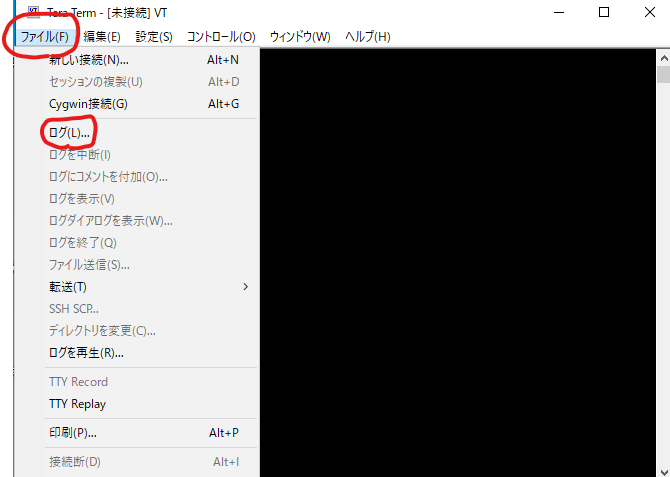

TeraTermのファイルタグからログ、ログを閉じる手間がなくなる為、

ログ取得が多い作業ならマクロでやることを個人的にはおすすめします。

しかし、ttlファイルを作らないといけないので、頑張りましょう。

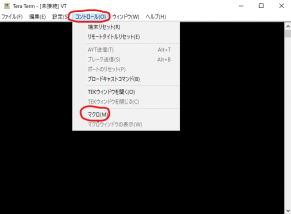

その他にも.ttlファイル次第ではメッセージボックスを表示し、格納場所や

使用するコマンドのttlファイルの指定ができたり

同じ処理を繰り返したりもできます。

私が参考にした

.ttlファイルの作り方は外部リンクを載せて置きますので、良ければ参考にしてください。

引用元:Qiita

サイト名:https://qiita.com/iguru/items/eed60bc1d969a6a0000c

今回の記事は以上となります。

最後まで読んで頂きありがとうございます。

次回の記事もお楽しみに!

最近のコメント